پردازش دادههای بیومتریک و تهدیدهای سیستم ذخیره

اوایل، سیستمهای پردازش دادههای بیومتریک دیجیتال عمدتاً توسط آژانسهای دولتی و سرویسهای ویژه استفاده میشدند. با این حال، پیشرفت سریعالسیر فناوری اطلاعات کاری کرد تا سیستمهای بیومتریک برای استفادهی شهروندی نیز عرضه شوند. این سیستمها به طور فزایندهای دارند بخشی از زندگی روزمرهمان میشوند و جای متودهای سنتی را میگیرند. امروزه احراز هویت بیومتریک برای دسترسی به ادارات دولتی بازرگانی، سیستمهای اتوماسیون صنعتی، لپتاپهای سازمانی و شخصی و تلفنهای موبایل بکار گرفته میشود. هم تعداد و هم تنوع اپلیکیشنهایی که مختص این فناوریها هستند دارد روز به روز بیشتر افزایش پیدا میکند. متأسفانه، درست مانند بسیاری از فناوریهای دیگر که اخیراً دارند با سرعت زیادی پیشرفت میکنند، سیستمهای احراز هویت بیومتریک نیز نشان دادند که چندان از نقایص به دور هم نیستند. ایراد فناوریهای احراز هویت بیومتریک در بخش امنیت اطلاعاتشان است. در این گزارش از چندین مشکل امنیت اطلاعاتی که روی سیستمهای احراز هویت بیومتریک تأثیر گذاشته است پرده برخواهیم داشت و همچنین نتایج تحقیق خود را نیز خدمتتان ارائه خواهیم داد. بدینترتیب با اطلاعات بیشتری که در اختیارتان قرار میگیرد، ریسکهای مرتبط با استفاده از سیستمهای احراز هویت بیومتریکِ موجود را به طور عینیتر و ملموستری ارزیابی خواهید کرد.

پردازش و ذخیرهی اطلاعات بیومتریک

مفهوم اطلاعات بیومتریک در قالب یک شناساگر شخصیِ منحصر به فرد که قابلجعل نیست اساساً اشتباه است و میتواند احساس امنیت کاذب را به افراد و سازمانها القا کند. نخست اینکه، دقت شناسایی دادههای بیومتریک توسط سیستمهای احراز هویت، هر چند بالا، اما هنوز هم میتواند در خیلی از موارد ناکافی باشد. از اینها گذشته، چنین شناساییای (وقتی صحبت سر احراز هویت مبتنی بر رمزعبور است) فقط به محاسبهی اینکه مقدارِ دو هش با هم مساویست یا نه محدود نمیشود. سیستمهای بیومتریک معمولاً احتمال منفی کاذب و مثبت کاذبشان بیشتر از صفر است.

دوم اینکه، تحقیق ما نشان میدهد بسیاری از شاخصههای بیومتریک انسانی را میشود با عاملهای مخرب جعل کرد (ابطال) و کپی کردن اطلاعات بیومتریکِ دیجیتالی شاید حتی از کپی کردن بیومتریکهای فیزیکی نیز سادهتر باشد.

سوم (و از همه مهمتر) اینکه، وقتی یک بار اطلاعات بیومتریک دستکاری میشوند، این دستکاری تا ابد باقی خواهد ماند: کاربران نمیتوانند اثر انگشت سرقتشدهی خود را مثل رمزعبورهای سرقتشده تغییر دهند. افزون بر این، دادههای بیومتریک ممکن است همزمان برای تمام اپلیکیشنها دستکاری شود. بنابراین تأثیر این دستکاری به طور بالقوه تا آخر عمر فرد باقی خواهد ماند. با توجه به مشکل فوق، اینکه توسعهدهندگان و کاربران سیستم احراز هویت سر محافظت از چنین سیستمهایی بیدقتی میکنند خیلی عجیب است.

معلوم میشود دادههای بیومتریک شاید در فرمتی ذخیره میشوند که براحتی میتواند توسط مهاجمین مورد دستبرد قرار گیرد. نمونهی بارزش داستان نقض بزرگ در BioStar 2؛ پلتفرم قفل هوشمند امنیت بیومتریک مبتنی بر وب. به گفتهی محققینمان، این سرویس یک پایگاه اطلاعاتیای داشته که دسترسی بدان برای عموم آزاد بوده است- بیش از 27.8 میلیون رکورد، جمعاً 23 گیگابایت داده در مورد کارمندانِ 5700 سازمان از 83 کشور. از بین سایر اطلاعات محرمانه، این پایگاه اطلاعاتی شامل یک میلیون رکورد اثر انگشت و نیز اطلاعات شناسایی چهره میشد. بر اساس این گزارش، «... به جای ذخیرهی هشِ اثر انگشت (که نمیشود مهندسی معکوس رویش اعمال نمود) آنها دارند اثر انگشتهای واقعی افراد را که میشود برای مقاصد مخرب کپی کرد ذخیره میکنند».

متأسفانه، مشکلی که محققین در رابطه با ماجرای BioStar 2 اشاره کردند هیچ هم دور از ذهن نیست. موارد بسیار شناختهشدهای از دادههای بیومتریک وجود دارد که مهاجمین مورد هدف قرار دادند. برای مثال، اطلاعات سرقتشده در حملهی سایبری 2015 شامل چیزی حدود شش میلیون اثر انگشت از افرادی میشد که مربوط به دولت آمریکا میشدند. با رشد اپهای احتمالی برای سیستمهای احراز هویت بیومتریک، خیلی راحت میتوان این پیشبینی را کرد که دادههای بیومتریک نه تنها مورد علاقهی سرویسهای ویژه خواهد بود که همچنین سایر گروههای مهاجم نیز از آن استقبال خواهند کرد.

تهدیدهای مسدود شده روی سیستمهای ذخیره و پردازش دادههای بیومتریک

با در نظر گرفتن ریسکهایی که در فوق بدانها اشاره کردیم، تصمیم گرفتیم ارزیابی کنیم ببینیم که سیستمهای پردازش دادههای بیومتریک (سرورهایی که اطلاعات و همچین ایستگاههای کار را که برای جمعآوری دادههای بیومتریک استفاده میشوند پردازش و ذخیره میکنند) تا چه حدی نسبت به حملات بدافزار باز و بیدفاع هستند؛ بنابراین تهدیدهایی را مورد تحلیل قرار دادیم که محصولات کسپرسکی روی چنین سیستمهایی بسته بودند (مسدود کرده بودند).

تمرکز تحقیق

کامپیوترهایی (سرورها و ایستگاههای کار) که برای جمعآوری، پردازش و ذخیرهی دادههای بیومتریک (مانند اثرهای انگشت، ژئومتری دست، صورت، صدا و ...) استفاده شده بودند و محصولات کسپرسکی نیز رویشان نصب بود.

دورهی گزارشدهی

سهماههی سوم 2019

یکسوم سیستمها در خطرند

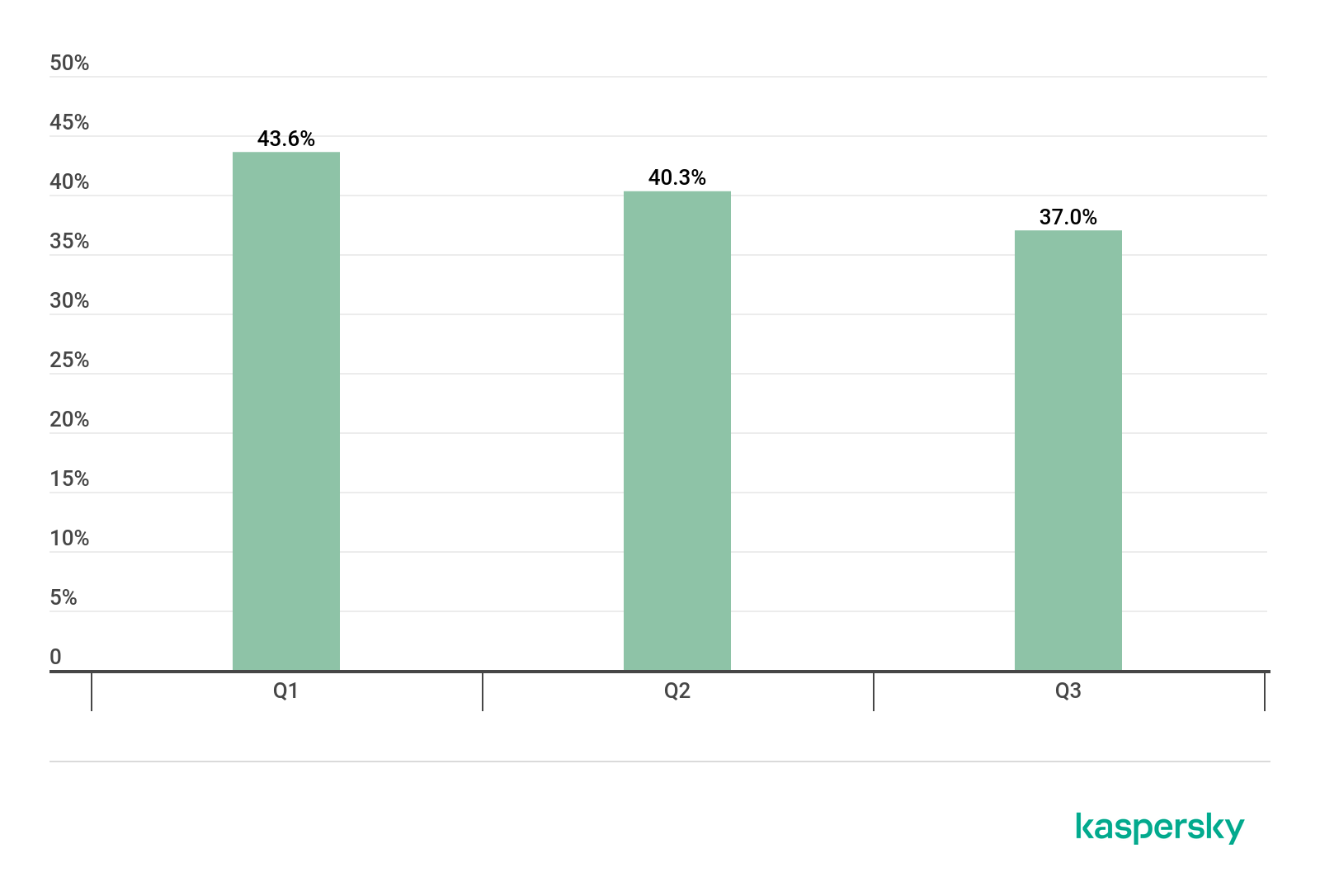

طبق دادههای KSN (شبکهی امنیت کسپرسکی) در سهماههی سوم 2019 بدافزارها روی 37 درصد کامپیوترهایی که کارشان جمعآوری، پردازش و مرتبسازی دادههای بیومتریک بود مسدود شدند. به بیانی دیگر از هر سه کامپیوتر، یکی خطر ابتلا به بدافزار را داشته است.

از دادههای سهماهی زیر میتوان متوجه شد هرچند با شروع 2019 درصد کامپیوترهایی که رویشان بدافزار مسدود شده است تا 6.6 درصد کاهش یافته است اما هنوز هم این درصد، درصد بالایی است.

منابع تهدید

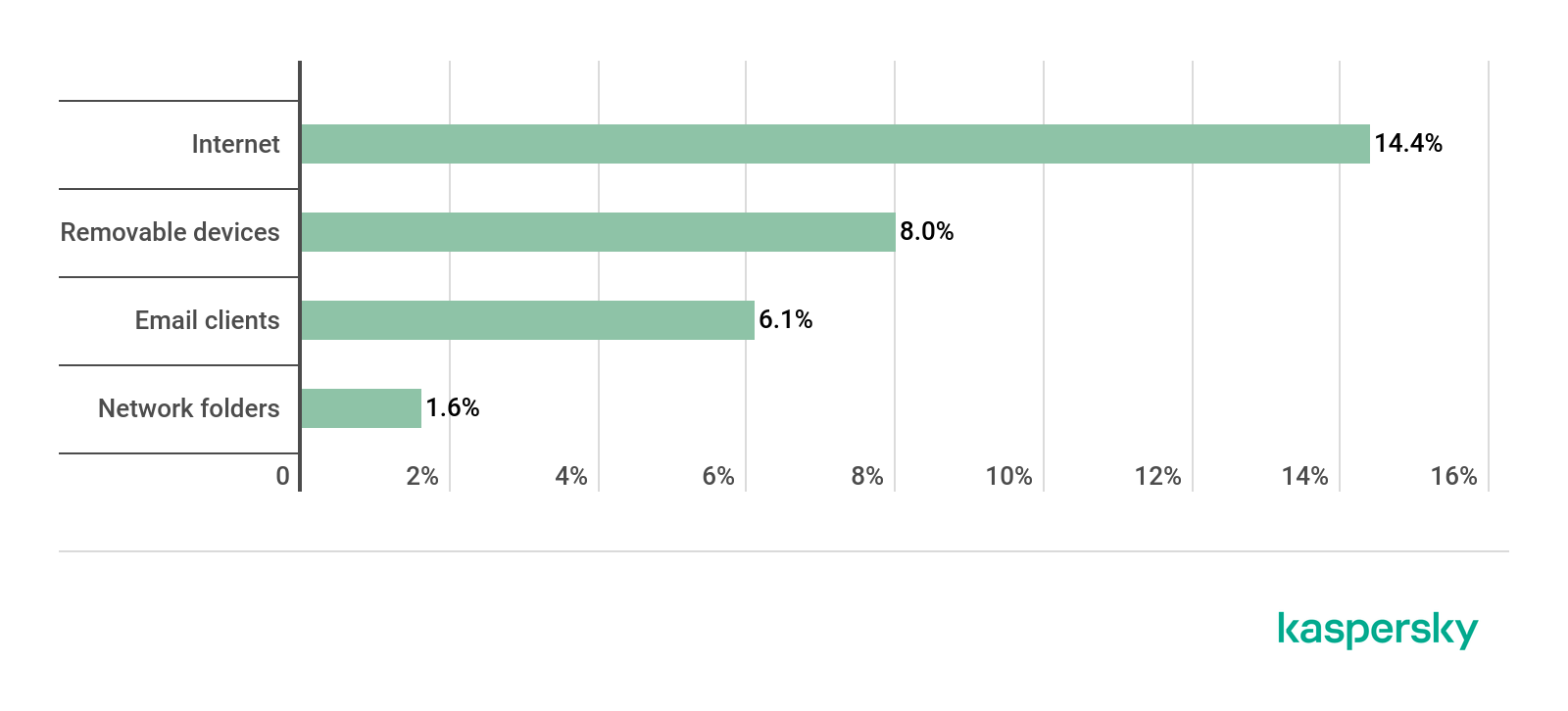

تحلیل منابع تهدید نشان میدهد، درست مانند بسیاری از سیستمهای دیگر که نیاز به اقدامات شدید امنیتی دارند (مانند سیستمهای اتوماسیون صنعتی، سیستمهای مدیریت ساختمان و غیره) اینترنت نیز منبع اصلی تهدید برای سیستمهای پردازش دادههای بیومتریک به حساب میآید.

تهدیدهای برخاسته از بستر اینترنت روی 14.4 درصد سیستمهای پردازش دادههای بیومتریک مسدود شد. این طبقهبندی شامل تهدیدهایی میشود که روی وبسایتهای فیشینگ و مخرب (و همچنین سرویسهای ایمیل مبتنی بر وب) مسدود شده بودند.

رسانههای قابلجابجایی (8 درصد) و فولدرهای شبکه (6.1 درصد) بیشترین جولانگاه برای توزیع کرمها هستند. این کرمها بعد از آلوده کردن کامپیوتر معمولاً چند جاسوسافزار و تروجان دسترسی ریموت و باجافزار دانلود میکند. در مورد تهدیدهای مسدودشده در کلاینتهای ایمیل هم باید بگوییم، در بیشتر موارد اینها ایمیلهای فیشینگ بودند که لینکی به یک وبسایت مخرب و یا داکیومنتهای آفیسِ ضمیمهشده به همراه کد مخرب جاسازشده در خود داشتند.

خطرناکترین

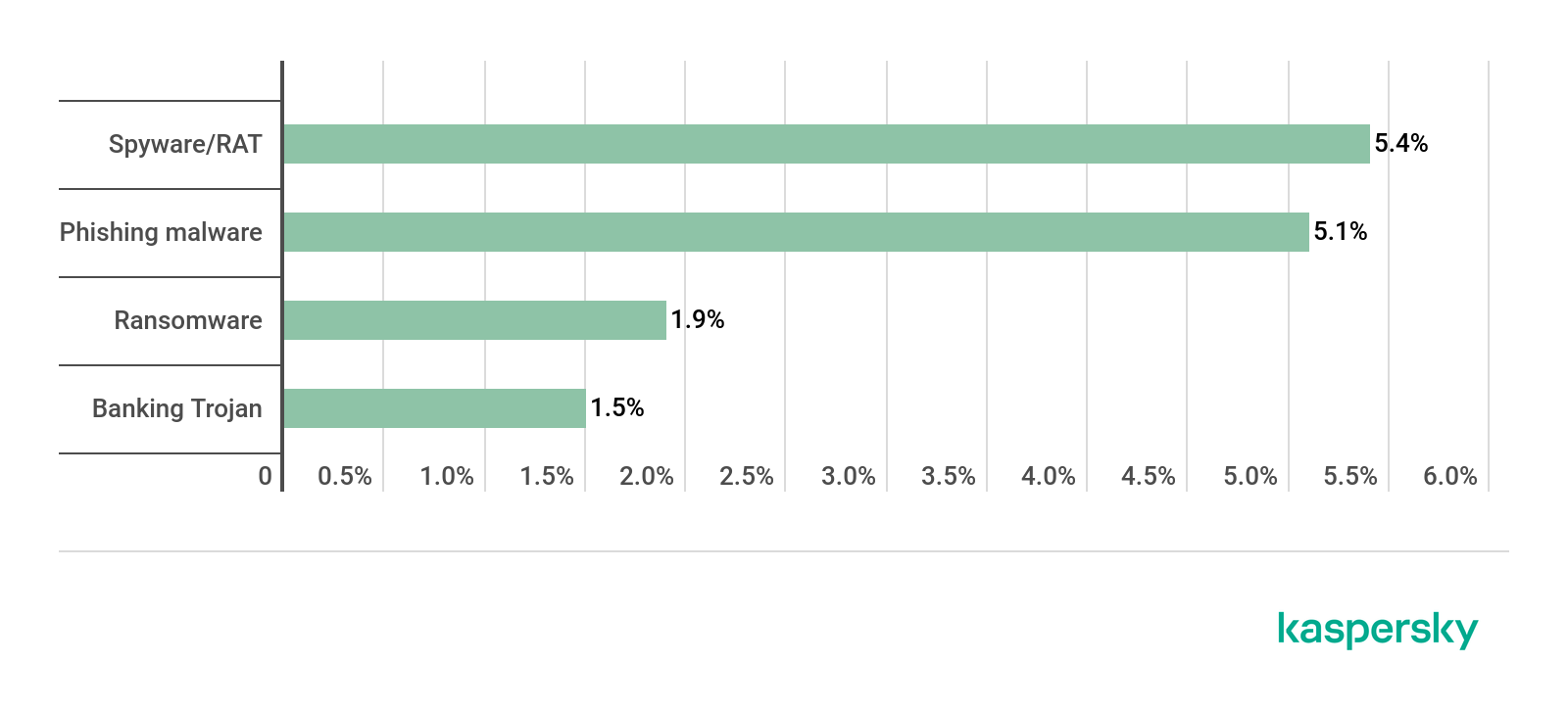

از میان تهدیدهایی که روی سیستمهای ذخیره و پردازش دادههای بیومتریک مسدود شدند ما خطرناکترن آنها را جاسوسافزار، بدافزار استفادهشده در حملات فیشینگ (بیشتر دانلودرها و دراپرهای جاسوس)، باجافزار و تروجانهای بانکی را اعلام میکنیم.

به طور کلی، در سهماههی سوم 2019 روی 5.4 درصد کامپیوترهایی که کارشان جمعآوری، پردازش و ذخیرهی دادههای بیومتریک بود جاسوسافزارهای مسدود شد. بدافزارهای بکار رفته در حملات فیشینگ و باجافزارها در 5.1 درصد و 1.9 درصد (به ترتیب) این کامپیوترهایی مسدود شدند.

شایان ذکر است که انواع دیگر بدافزار همچنین شامل برنامههای مخرب هم میشدند، همانهایی که طراحی شده بودند تا دادههای بانکداری را بدزدند (1.5 درصد). چندان هم محتمل نیست که این برنامههای مخرب هدفشان سرقت دادههای بیومتریک بوده باشد. با این حال، میتوان این انتظار را داشت که در آینده بدافزارها به طور گستردهای توزیع شوند تا دادههای بیومتریک را از بانکها و سیستمهای مالی سرقت کنند.

نتیجهگیری

همانطور که در فوق بدان پرداخته شد، در سهماههی سوم 2019 37 درصد کامپیوترهایی که کارشان جمعآوری، پردازش و ذخیرهی دادههای بیومتریک بود در معرض ابتلا به بدافزار بودند. از میان سایر موارد مخرب، محصولات کسپرسکی تروجانهای مدرن دسترسی ریموت (5.4 درصد از کل کامپیوترهای تحلیلشده) بدافزارهایی که برای حملات فیشینگ بکار میروند (5.1 درصد)، باجافزارها (1.9 درصد) و تروجانهای بانکی (1.5 درصد).

گرچه بدافزارهای بلاکشده روی این کامپیوترها که مورد بررسی قرار گرفتند فقط به سیستمهای پردازش دادههای بیومتریک محدود نمیشوند اما خطر اعمالشده توسط آنها را نباید دستکم گرفت.

چنین بدافزارهایی میتوانند:

- اطلاعات محرمانه را سرقت کنند.

- نرمافزاری را به طور دلخواه لود و اجرا کنند.

- به مهاجمین این قدرت را بدهند تا از راه دور به کامپیوترهای آلوده دسترسی داشته باشند.

گرچه چنین تهدیدهایی به طور خاص برای سرقت دادههای بیومتریک و یا دستکاری آنها طراحی نشدهاند اما با این حال برخی از آنها قابلیت فنی انجام این کار را دارند. افزون بر این، عوارض جانبی یک عفونت فعال میتواند به طور قابلملاحظهای روی دسترسیِ سیستمهای احراز هویت و یکپارچگیِ دادههای بیومتریک تأثیر بگذارد.

از همین رو اعتقاد داریم قرار دادن سیستمهای بیومتریک در معرض تهدیدهای سایبری رندوم هم برای ارائهدهندهی سرویس و هم برای افرادی که دادههای بیومتریک خود را به دست آنها میسپارند خطر بزرگی است.

همچنین این را نیز باید متذکر شد که در جریان تحقیقمان دریافتیم، سیستمهای ذخیره و پردازش دادهها (و خصوصاً پایگاههای اطلاعاتی بیومتریک) اغلب روی سرورهای اپلیکیشنی که با سایر سیستمهای مشترک هستند بکار گرفته میشوند. به بیانی دیگر، اگر مهاجمین فرضاً سرور میل یا پایگاه اطلاعاتی استفادهشده توسط وبسایتِ یک سازمان مجهز به احراز هویت بیومتریک را دستکاری کنند، این احتمال وجود دارد که روی همان سرور، پایگاههای اطلاعاتی بیومتریک را نیز پیدا کنند.

با توجه به همهی موارد فوق، باورمان بر این است که وضعیت موجودِ امنیت دادههای بیومتریک بسیار مهم است و رگولاتورهای دولتی و صنعتی و نیز انجمن متخصصین امنیت اطلاعات و عموم مردم باید آن را جدی بگیرند. علاوه بر اینها، هر کسی میتواند صرفنظر از شغل، مهارتها و سبقهی کاری در این مورد خاص مورد تهدید قرار بگیرد.

منبع: کسپرسکی آنلاین

تنظیم: روابط عمومی شرکت ایدکو (توزیع کننده محصولات کسپرسکی در ایران)

- ۹۸/۰۹/۲۷