رئیس پلیس فتا ناجا با اشاره به اینکه امسال نخستین سالی است که در وقوع جرائم در حوزه جرائم فضای مجازی در ایران کاهش داشته ایم، گفت: به عملکرد افسرانم در این پلیس نمره ۱۸.۵ میدهم.

خبرگزاری مهر - حدود یک سال و نیم از ورود سردار وحید مجید به جایگاه رئیس پلیس فتا ناجا میگذرد، او در بدو ورود خود به این منصب عنوان کرد تا سعی دارد جرم و جنایت را در فضای سایبری با کمک گرفتن از پرسنل حرفهای کاهش دهد. سردار مجید در بازدید از خبرگزاری مهر و گفت و گو با خبرنگاران این رسانه از پنج جرم پر ارتکاب در فضای مجازی و راه اندازی شبکه اجتماعی همیاران پلیس فتا گفت.

حال که یک سال از ورود این فرمانده به پلیس فتا گذشته است با او به گفت و گو پرداختیم تا از تحولات و آمار جرم و جنایت در فضای مجازی در یکسال اخیر با خبر شویم. در ادامه این گفتوگو را بخوانید:

در ابتدا آماری از وقوع و کشف جرم در فضای مجازی ارائه بفرمائید.

از ابتدای سال ۹۰ که موضوع جرایم سایبری را آغاز کردیم تا سال ۹۸ جرایم سیر صعودی داشت. تقریباً از سال ۹۰ تا الان جرایم ۳۳ برابر شده است البته این آمار تا سال ۹۸ است. در سال ۹۸ وقوع جرم ۸۲ درصد افزایش یافته اما قدرت کشف نیز ۸۴ درصد شده است.

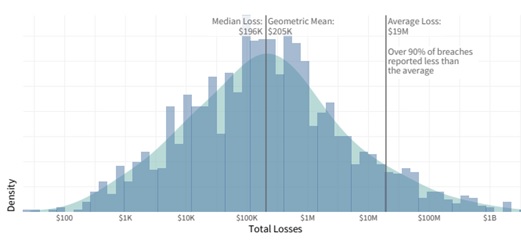

روی این امر بررسیهایی انجام دادیم که چگونه باید این موضوع را کنترل کنیم. یکی از مواردی که کارشناسی شد موضوع بحث برداشتهای اینترنتی بود که تقریباً بالای ۶۰ درصد از جرایم سایبری ما که دارای کدینگ جرایم هستند به خود اختصاص میداد. جرم برداشتهای غیرمجاز اینترنتی جرمی بین المللی است که در هر دقیقه ۴.۲ فعالیت در هر حوزه فیشینگ انجام میشود.

در این امر (جرایم مربوط به برداشتهای غیرمجاز) بررسیهای زیادی انجام دادیم و به بحثهای زیرساختی از جمله بحثهای بانکی که تأثیر گذار روی این موضوع بود رسیدیم، طبیعتاً بانکداری الکترونیک که ایجاد شد تراکنشهای مالی بسیار افزایش یافت و این همه مامنی برای افرادی بود که در حوزه فیشینگ کار میکردند.

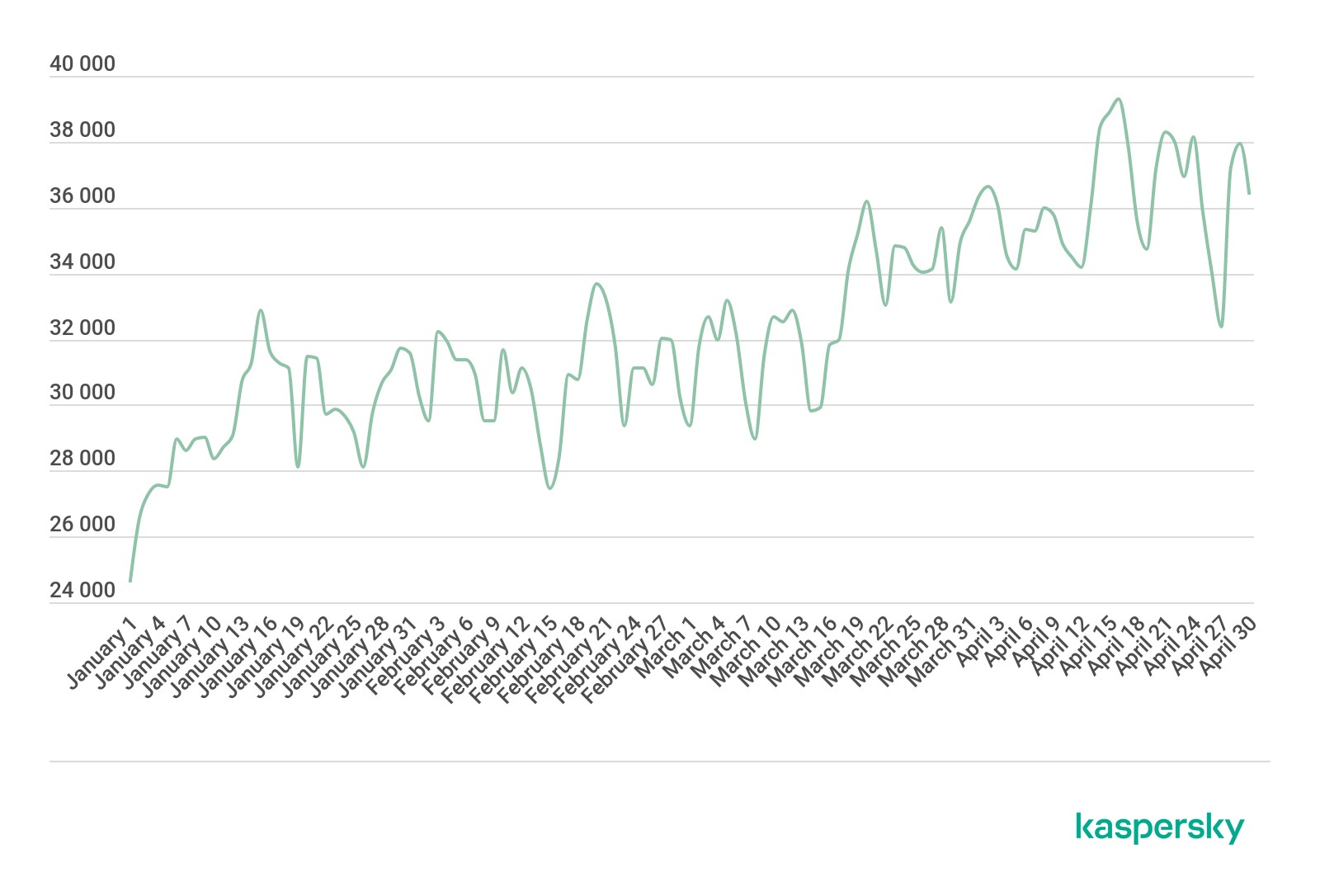

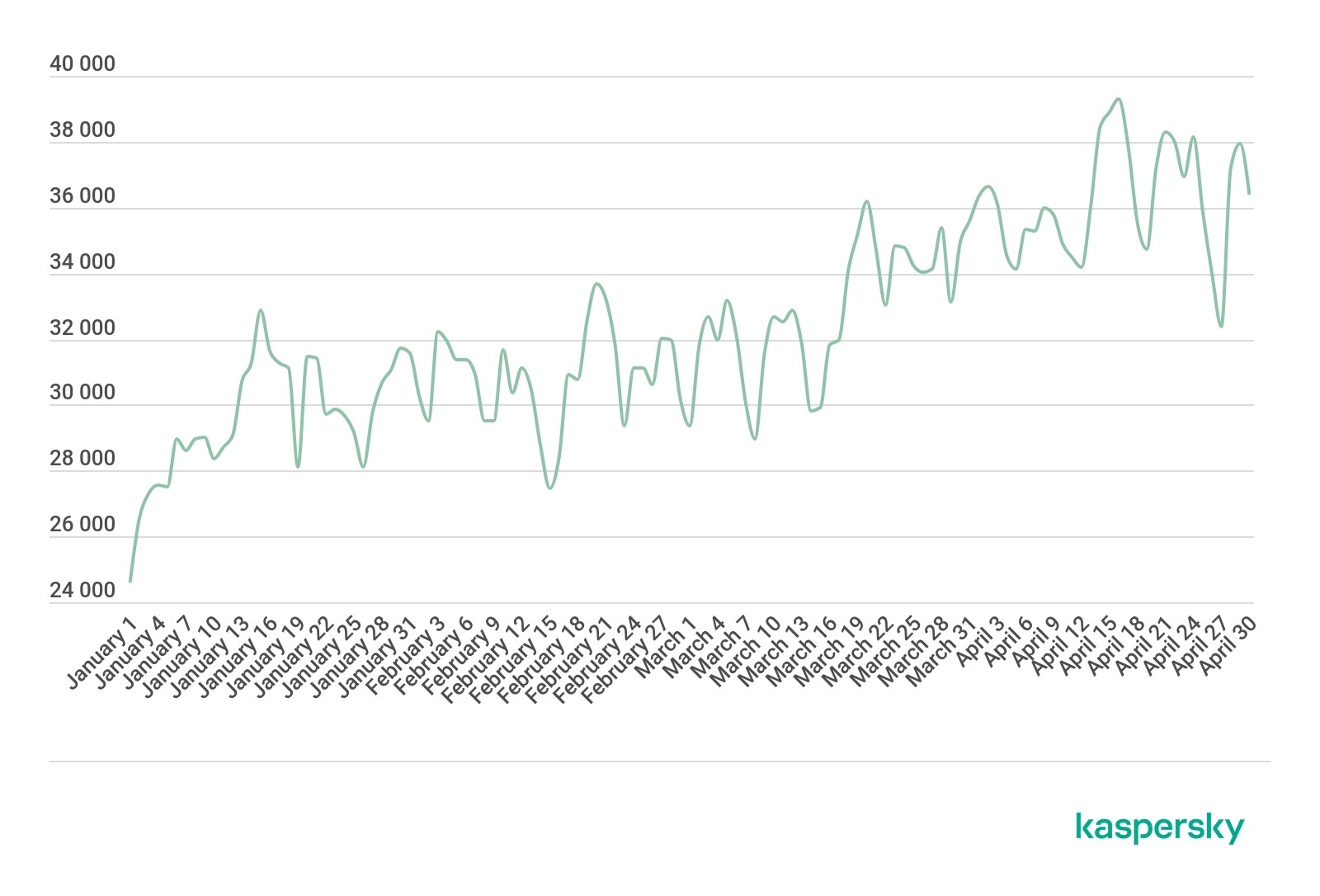

جلسات متعدد و نامه نگاری بسیار زیادی با مراجع مرتبط انجام دادیم که الحمدالله در ۲۱ بهمن سال گذشته موضوع تبدیل رمزهای ایستا را به رمزهای پویا بالای ۱۰۰ هزار تومان اجرایی کردیم. در همان زمان که اشاره کردم نرخ افزایش رشد ما ۱۰۴ درصد بود. در همان بازه زمانی نسبت به بازه زمانی در سال ۹۷، ۱۰۴ درصد رشد وقوع جرایم داشتیم.

رمز پویا که اجرایی شد تقریباً به مدت ۳-۲ هفته که تأثیرگذار شد و آموزشهای لازم با کمک بانک مرکزی اجرایی شد و مردم در این حوزه همکاری کردند ۵۵ درصد نرخ رشد ما کاهش یافت و به ۴۹ درصد رسید. این امر ادامه پیدا کرد و در سال ۹۸ برای اولین بار از سال ۱۳۹۰ تا الان وقوع جرم ۱۴ درصد کاهش داشته است و کشفیات ۲۱ درصد افزایش داشته است، همچنین درصد کشف وقوع جرم با ۲۶ درصد افزایش بالغ بر ۸۸ درصد شده است.

این آمارها به نسبت سال ۹۰ است؟

بله نسبت به سال گذشته است. این را بگویم که در هیچ سالی کاهش جرم نداشتیم، امسال اولین سالی است که کاهش جرم را شاهد بودیم.

به گفته شما برای تراکنشهای بالای ۱۰۰ هزار تومان رمز پویا فعال شده است اما همان طور که میدانید اغلب برداشتهای غیرمجاز مبالغ زیر این مبلغ است و به دلیل کم بودن رقم، فرد مالباخته به دنبال شکایت نمیرود، از نظر پلیس فتا نیازی برای اجرا کردن رمز دوم پویا برای برداشتهای زیر ۱۰۰ هزار تومان نیست؟

از دید ما نیاز است. خیلی برنامهها داریم و برنامههای ما بدون توقف است یعنی استانداردسازی در خصوص بانکداری و مسائلی که مربوط به پلیس میشود را در دستور کار داریم. تراکنشهای زیر ۱۰۰ هزار تومان را تصمیم گیری کردند اما هنوز به دنبال یکسری ملاحظات و استانداردهایی هستیم که سوءاستفاده در این زمینه را نیز به حداقل برسانیم.

با بانک مرکزی به دنبال یکسری ملاحظات هستیم و یکسری کارهای کارشناسی انجام میدهیم که چه کنیم تا همین سوءاستفادهها در مورد برداشتهای غیرمجاز زیر ۱۰۰ هزار تومان به پایین به حداقل خود برسد.

با اجرای رمز دوم پویا خلاف کاران فضای مجازی بیشتر به سراغ چه محیطهایی رفتند؟

الان بیشتر به سمت سایتهای جعلی در شبکههای اجتماعی میروند. فروشگاههای فیک (تقلبی) ایجاد میکنند و با دریافت بیعانه کلاهبرداری میکنند. البته مجموعه پلیس فتا در کنار فیشینگ اقدامات آموزشی، موضوعاتی که مربوط به افزایش دانش رسانه مردم بود فعالیتهای زیادی انجام داده است. به عنوان مثال استفاده از رمزهای پویا را آموزش دادیم و اینکه چرا باید از این رمزها استفاده شود.

در پلیس فتا بیشتر اقدامات آموزشی در راستای کاهش جرم بیشتر جواب میدهد یا اقدامات سلبی؟

هر کدام نقش خود را دارد ولی دو موضوع اساسی این است که زیرساختهای ارتکاب را بشناسیم و جلوی آن را از لحاظ فنی بگیریم. بحث رمزهای پویا یک حرکت تکنیکال بود. با اجرای این طرح یعنی ما نقاط اتصال مجرم به جرم را قطع میکنیم و پیشگیری وضعی انجام میشود. اقدامات سلبی یا اقدامات آموزشی را نمیتوان حذف کرد. در تمام دنیا موضع مهم بحث افزایش دانش رسانهای مردم است و آگاهی مردم نسبت به این فضا بسیار مهم است.

بحثهای تکنیکال در کنار آموزش مردم بسیار مهم است. باید اقدامات سلبی نیز در این حوزه انجام شود ولی ما سعی داریم در بحثهای تکنیکال و اقدامات رسانهای بیشتر تلاش کنیم. شما شاهد هستید در سال ۹۸ بالغ بر ۳۱ هزار فعالیت رسانهای انجام دادیم و بالغ بر ۱۰ هزار اطلاع رسانی و هشدار داشتیم.

همچنین بالغ بر ۶ هزار مورد کلاسهای آموزشی برگزار کردیم و ۷۵۴ نمایشگاه ایجاد شده است و ۳۴۱ مورد محتوای آموزش تهیه شده است که این موارد تأثیر مثبتی بر افزایش سواد رسانهای مردم داشته است.

سایر پلیسهای تخصصی میگویند مجرمین یک گام از ما جلوتر هستند ولی ما تمام تلاش خود را میکنیم که همقدم مجرمین باشیم. در پلیس فتا این موضوع به چه صورت است؟ از نظر علمی و از نظر فنی افسران پلیس فتا در حدی هستند که بخواهند پا فراتر از مجرم بگذارند و یا توان مقابله با هکرها را داشته باشند؟

طبیعتاً توان پلیس فتا توان بالایی است. تعداد پروندههای سایبری که در سال گذشته رسیدگی کردیم فراوان بود. اینکه میگوییم مجرمین یک قدم جلوتر است، به این دلیل است که مجرم باید اقدام خود را انجام تا بخواهیم در مورد جرم صحبت کنیم، به عبارت دیگر باید اقدام مجرمانه در فضای مجازی انجام شود تا ما دنبال کشف این موضوع باشیم.

اگر با قدرت و با ۸۸ درصد کشفیات جلو میرویم به این معنی است که توان ما زیاد است اما نقطه آسیب ما در این فضا عدم اطلاع کاربران ما است. یعنی کاربران اطلاع به موضوع ندارند و این زمینه را ایجاد میکنند که مجرم سوءاستفاده کند یا مشکلاتی که در زمینه زیرساختها وجود دارد همانند رمزهایی ایستا که تبدیل به رمز پویا شد یا توسعه فناوری که انجام میشود ملاحظات امنیتی هم با این باید در نظر گرفته شود.

نباید هیچ خلائی را ایجاد کنیم که مجرمین بخواهند وارد این حوزه شوند. همانطور که مجرمین شگردهای خود را دنبال میکنند و به روز میشوند، ما هم دانش خود را در ارتباط با حوزههای مقابله با جرایم افزایش میدادیم که اگر این چنین نبود جرایم رو به افزایش بود.

بستر مجرمان در تلگرام و اینستاگرام و شبکههای مجازی است که سرورهای آنها داخل ایران نیست. پلیس فتا چطور در این فضاها چگونه مجرمان را رصد میکند؟

مجرمین از ظرفیت این شبکههای اجتماعی که سرورهای آنها در خارج از کشور است و از ظرفیت گمنامی هویت استفاده میکنند، چراکه این اپلیکیشنها پروتکلهایی که باید رعایت کنند را در کشور ما رعایت نمیکنند. در اینجا طبیعتاً از طریق اجرای طرحهای پاکسازی این فضا اقدام میکنیم. در طول سال منتظر هستیم شاکی به ما برای شکایت مراجعه کند و ما رصد میکنیم و آلودگیها و مواردی که در فضای سایبری وجود دارد را در قالب طرحهای سراسری انجام میدهیم.

به طور مثال از سال گذشته که بحث مبارزه با سلاح و مهمات و همچنین مبارزه با اراذل و اوباش در فضای سایبر انجام دادیم را میتوان اشاره کرد؛ البته در سه ماهه ابتدای امسال هم این طرح را به مدت ۱۵ روز اجرایی کردیم.

آیا در حوزه عرضه سلاح و مهمات در فضای مجازی کاهش داشتهایم؟

در این زمینه کنترل انجام شد. سال گذشته اقدامات دستگیری در این حوزه داشتیم. امسال در حوزه سلاح و مهمات طرحی را اجرا کردیم که ۱۴۰۴ صفحه و تارنامه را مورد رصد قرار دادیم و پالایش کردیم. مواردهای تکراری و غیرمرتبط را حذف کردیم. در نهایت به حدود ۸۷۰ صفحه صفحه قابل پیجویی رسیدیم. از این تعداد ۴۲۱ مورد را در دستور کار برای پیگیری داریم.

در حوزه اراذل و اوباش بالغ بر ۱۰۰ صفحه را رصد کردیم. حدود هزار و ۴۰۰ صفحه قابل پیجویی بود که از این تعداد روی ۵۱۶ مورد تمرکز کردیم و موضوعات را ادامه میدهیم. همین را سال گذشته انجام دادیم.

رصدهای پلیس فتا به چه صورت است؟

ما دو نوع رصد داریم. یکی مواردی است که شاکی مراجعه میکند و پلیس فتا باید طبق شکایت وارد فضای مجازی شود و اقدامات خود را انجام دهد و موضوع بعدی هم راهبردهای مداخله جویانه ما است. در رصدهای عام صفحات مجرمانهای میبینیم که شاید شاکی نداشته باشند ولی در منظر عموم است. روی این موارد هم تمرکز کردیم. مانند موارد حیوان آزاری و یا کودک آزاری که میتوان گفت کمتر از ۲۴ ساعت پلیس به موضوع ورود میکند و پرونده را مختومه میکند و به نتیجه میرسد.

آیا به مراکز پلیس فتا در شهرستانها در این یک سال اضافه شده است؟

در سال گذشته حدود ۱۰۶ شهرستان را مجهز به پلیس فتا کردیم. این تعداد به میزان کشف جرم کمک میکند. به مردم کمک میکند تا به راحتی جرایم را اعلام کنند. قبلاً مردم باید به شهرستانهای مجاور میرفتند و یا به مرکز استان میرفتند و الان این مشکل رفع شده است. این کار توانمندی پلیس فتا را افزایش داده است. البته باز هم در دستور کار داریم تا مراکز پلیس فتا را توسعه دهیم.

مهمترین چالشهای پلیس فتا چیست؟

مردم این را بدانند که مجرمین از ظرفیت شبکههای اجتماعی خارجی استفاده میکنند. امکان دارد در فضای فیزیکال ماشین خود را به بهترین سیستم ضد سرقت مجهز کنید یا دقت کنید که کیف شما را ندزدند ولی یک خلافکاری با زور این سرقت را انجام دهد ولی در فضای مجازی در پروتکل تأمین امنیت، مردم ۵۰ درصد نقش دارند. یعنی خود کاربر است که اگر پروتکلهای امنیتی را رعایت کند سارق به هیچ عنوان نمیتواند سوءاستفاده کند. مهمترین چالش ما این است که مردم در تأمین امنیت خود در فضای مجازی شرکت کنند. این مهمترین چالش است که مردم به این درک و فهم برسند و خود در تأمین امنیت نقش داشته باشند.

موضوع بعدی هم رعایت منشور اخلاقی در فضای سایبری برای همه افراد است. این امر مهمی است. پروندههایی داریم که مردم مراجعه میکنند و نگران هستند از اینکه اسرار خصوصی آنها فاش شود. مواردی که در حریم خصوصی مردم است و در فضای سایبری رفته است، به هر علتی که این در فضای سایبری منتشر شده است. باید بازنشر انجام شود. این به منشور اخلاقی بر میگردد که بین تمام آحاد جامعه باید در فضای سایبر رعایت شود. این هم موضوعی است که متوجه همه مردم است.

اگر مردم سواد رسانه خود را افزایش ندهند، مراعات یکدیگر را نکنند، حریم خصوصی در شبکههای اجتماعی به خصوص فسانهای بیش نیست. این رعایت یک منشور اخلاقی است و میتواند بین مردم جامعه و مسئولین و غیره سطح بندی شود.

از یک تا ۲۰ به عملکرد پلیس فتا و افسرانتان چه نمرهای میدهید؟

بین ۱۸ تا ۲۰ یعنی حدوداً نمره ۱۸.۵ را میدهم چون خیلی از مسائل برای مردم نامکشوف است و نمیدانند افسران پلیس فتا چه اقداماتی انجام میدهند. افسران پلیس فتا سال گذشته ۱۴۰ هزار پرونده را رسیدگی کردند. پروندهای که پوکه دارد. در حوزه ما در دقیقه جرم حاصل میشود نه اینکه مانند کلانتریها در روز دو جرم در حوزه یک کلانتری باشد. در هر دقیقه یک پرونده تشکیل میشود. چه کسی تشکیل میدهد؟ کسی که تفکر ریاضی دارد، تضارب دو فکر سایبری است. در سال ۹۸ حدود ۱۴۰ هزار پرونده را در پلیس فتا رسیدگی کردیم. برخی از پرسنل در بازدیدهایی که انجام میدادیم صبح که میآمدند تا ۱۰-۹ شب میماندند.

در پایان اگر حرفی مانده است بفرمائید

طرحهایی که در حوزه اخلاقی اجرایی میکنیم در حوزه رسانه بازگو نمیشود. پیجویی جرایم در فضای مجازی با آن چیزی که در فضای فیزیکال میبینید، متفاوت است. به عنوان مثال باید بحث شناسایی متهم و ادله دیجیتال را ارائه دهیم و این ادله را منتسب به او کنیم، راههای فرار مجرم در فضای مجازی از جرم یا بزه انتصابی بسیار زیاد است.

در سال گذشته که ۱۴۰ هزار پرونده را رسیدگی کردیم یکی از واحدهای ما حدود ۲۰۰ هزار کارتهایی را کشف کرد که رمز دوم افراد را فیشرها به دست آورده بودند. اینها میتوانست ۲۰۰ هزار پرونده شود. سر فرصت این رمزها را به هم میفروختند. و این است که میگویم افسران ما در پلیس فتا توان و هوش بالایی در مواجه با جرایم دارند.