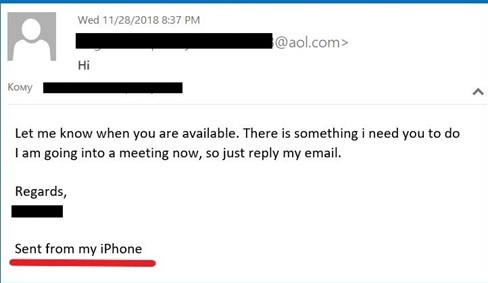

برخی باورهای غلط و شایع، روند فرهنگسازی امنیت سایبری را کند میکند. این افسانه که میگوید «هکرها بسیار باهوشند پس جنگیدن با آنها عملاً محال است» با فیلم هکرها[1] بر سر زبانها افتاد؛ فیلمی که دقیقاً یکربع قرن از اکران آن میگذرد. این فیلم مبنای مجموعه کلیشههایی شد که هنوز هم از آنها در صنعت فیلمسازی استفاده میشود.

در حقیقت قهرمانان نابجای این فیلم و دشمنشان پلِیگ (متخصص امنیت اطلاعات در Ellingson Mineral) در قالب نابغههایی به تصویر کشیده شدهاند که قادرند آسیبپذیریهای داخل هر سیستم اطلاعاتی را پیدا کرده و آن را اکسپلویت کنند.

به عنوان مثال، برای کاراکتر اصلی وارد پایگاه اطلاعاتی یک مدرسه شدن همانقدر آسان است که وارد شبکه کابلی اپراتور شدن. فانتوم فریک از باجههای تلفن به ونزوئلا –بدون اینکه یک سنت پرداخت کند- زنگ میزند. حتی جوئی –جوانترین و کمتجربهترین هکر گروه- به ابرکامپیوتر گیبسون در Ellingson Mineral دسترسی پیدا میکند. برای سال 1995 اینها همه بسیار جذاب و تأثیرگذار به نظر میرسد؛ اما بیایید یک بار دیگر این فیلم را از دریچه دنیای مدرن مورد بررسی قرار دهیم. با ما همراه شوید.

هک کردن ایستگاه تلویزیونی

قهرمان دِید (یا همان کرش اور راید) به شبکهی یک ایستگاه تلویزیونی رخنه میکند تا برنامهای کسلکننده و مسخره را با برنامهای مهیج جایگزین کند. او این کار را با زنگ زدن به محافظ شب و ژست کارمند حسابداری را گرفتن انجام میدهد؛ کارمندی که نیاز دارد به کامپیوترش دسترسی داشته باشد و از محافظ میخواهد شماره تلفن روی مودم دیال آپ را بخواند.

از طرفی، به این کار میگویند یک مهندسی اجتماعی صِرف و از طرفی دیگر این کار از سوی آن شرکت دیوانگی محض است (دست و پا چلفتی بودن آن گارد شب را هم تازه فاکتور میگیریم). چرا کامپیوتر حسابدار روی همان شبکهایست که برادکست را تحت کنترل خود دارد؟ چرا مودمی دارد که مدام منتظر تماس ورودی است؟ چرا باید شماره تلفن روی مودم نوشته شود؟ همچنان که این نفوذ ادامه دارد، کاشف بعمل میآید که هکر دیگری از قبل در شبکهی شرکت جا خشک کرده!: کیت یا همان اسید برن. اصلاً چطور پایش به آنجا باز شده؟ بسیارخوب، این شرکت کامپیوترهای دیگری داشت که مودمهایشان ضعیف و آسیبپذیر بودند.

هک کردن گیبسون

جوئی، این هکر تازهکار به ابرکامپیوتر گیبسون نفوذ میکند. یعنی او از خانه بوسیلهی مودمی با استفاده از رمزعبور اکانت فوقالعاده امن رئیس PR لاگین میکند (نام رمز: خدا). این برخلاف همه کاراکترهای فیلم بود (از جمله همان رئیس PR و پلیگ که گفتیم؛ همانی که مسئول امنیت شرکت بود) که میدانستند شایعترین پسوردها در چنین واقعیت سینماییای چیزهایی از قبیل «عشق»، «هوس»، «راز»، و «خدا» هستند. افزون بر این، رئیس PR به دلایلی نامشخص، حقوق ابرکاربر دارد. روی هم رفته، دستاورد بزرگ این هکرها این بود که با شرکتی بیدست و پا طرف شده بودند و ماجرا اصلاً نبوغ نبوده است.

پلیگِ آب زیر کاه

خط داستانی این فیلم حول محور نقشهی زیرکانهی هکر پلیگ میچرخد؛ کسی که در Ellingson Mineral کار میکند. او بدافزاری را مینویسد که بخشهای کوچکی از هر تراکنش شرکت را برمیدارد و این مبالغ سپس به اکانت مخفی در باهاما انتقال داده میشود. مشابه این خط داستانی را (که البته ممکن است اصل باشد) 12 سال پیش از ساخت این فیلم در سوپرمن 3 دیدهایم. به دلایلی، همه بدافزار را کرم میخوانند؛ هرچند در این فیلم گفته میشود که هیچچیز به توزیع و تکثیر آن مربوط نمیشود. بر اساس این اطلاعات آیا میتوان در واقع پلیگ را یک نابغهی جرایم سایبری دانست؟ بسختی.

او ریاست بخش امنیت اطلاعات شرکتی را بر عهده دارد که در آن هیچکس غیر از او هیچ سر نخی از ماجرا ندارد. او با رئیس دپارتمان PR نیز شش و بش دارد و همین به او قدرت و اختیار عمل بیشتری میدهد. این یک حمله داخلی است؛ مشکل آنچنان هم به نقض امنیت سایبری برنمیگردد.

ویروس داوینچی

وقتی جوئی تصادفاً بخشی از این «کرم» را دانلود میکند، پلیگ ویروسی را به نام داوینچی اجرا مینماید (باری دیگر میگوییم هنوز مشخص نیست آیا ویروس است یا نویسنده فقط دوست داشته این واژه را که برای سینمادوستان سال 1995 جذابیت داشت به کار ببرد). این بدافزار تانکرهای نفت شرکت را از راه دور نظارت میکند و بالقوه میتواند آنها را با پمپاژ کردن آب درشان واژگون کند. در واقع این «ویروس» حکم ابزار ردگمکنی داشت. پلیگ فقط از آن برای 1) پرت کردن حواسها از «کرم» پولخور، 2) متهم کردن جوئی و دوستانش به هک شرکت و نهایتاً سرزنش کردنشان برای آن «کرم» و 3) تبدیل کردنشان به سرویسی مخفی استفاده میکند.

در حقیقت چنین «ویروسی» برای آن زمان مفهومی بسیار فوتوریستیک (آیندهنگرانه) بوده است. برای شروع ایدهی اتصال دائم کشتی دریانورد در سال 1995 به سیستمهای نویگیشن شرکت اپراتور دیوانهکننده به نظر میرسد! اولاً اینکه اینترنت هم امروز هم آن زمان نیازی به دسترسی اینترنت ندارد؛ سیستم جیپیاس از قبل هم برای شهروندان موجود و کاربردی بود. دوماً همیشه آنلاین بودن یک کشتی آن هم اواسط دهه 90 میلادی از واقعیت به دور است.

انتقال داده توسط ماهواره هم آن زمان وجود نداشت؛ این پروسه نیازمند اتصال دائمی (و بسیار هزینهبردار) مودم بود (آن هم از روی خط صوتی). تازه، تانکرها (که میشود آنها را زیرساختی ممهم قلمداد کرد) برای کنترل تزریق آب، سیستمهای دستی بکآپ نداشتند. این پروسه تماماً کامپیوتریزهشده است. به همین دلیل، یک کامپیوتر حتی بدون بدافزار هم در این بخش کاملاً شکست میخورد.

آماده شدن برای مرحله نهایی مسابقه

قهرمانان تصمیم میگیرند داوینچیِ شرور را متوقف کنند و کد کامل این «کرم» را بدست آوردند؛ آنها از طریق میتوانستند به جای پول گمشدهای که داشت منتقل میشد پی ببرند. اگر آمادگیهایشان جامع و کامل نباشد نتیجه پوچ خواهد شد. درست همینجاست که فیلم غیرمنطقیترین راه را پیشه میگیرد. هکر سریل کیلر خودش را جای یک کارمند مخابرات جا میزند و وارد ساختمان US Secret Service شده و باگ را آنجا میکارد. (چرا هیچیک از کارمندان –که ظاهراً حرفهای بودند- به چنین نوجوانی با این شلوار گشاد شک نمیکنند). دید و کیت دورریختنیهای Ellingson Mineral را در کامپیوتر میجورند و یک سری برگه میدزدند. حتی امروز هم هر کامپیوتری نظارت نمیکند که دورریختنیهایش چطور و کجا دستکاری شده است. اما جوریدن داکیومنتهای دورریختهشده خیلی راحت تا سقف 50 رمزعبور را که میشود با استفاده از آنها به سیستمهای سازمانی نفوذ کرد رو میکند. این دیگر اسمش نشتی نیست، این خودِ خودِ چاه خودجوش است!

نبرد آخر برای گیبسون

کاراکترهای اصلی از جامعهی هکر درخواست کمک میکنند و دست در دست همدیگر ابرکامپیوترها را با ویروس بمباران میکنند. در این نقطه، فیلم نهایتاً ریشههای پوسیدهاش را نیز با واقعیت از دست میدهد: متأسفانه هیچ اطلاعاتی در خصوص معماری سیستمهای اطلاعاتی Ellingson Mineral نداریم و از این رو نمیشود کاملاً سر درآورد چطور یک دسته هکر همزمان میتوانند به گیبسون وصل شوند، کلی ویروس آپلود کنند و کرم را نیز دانلود نمایند. حتی این هم مشخص نشده که آیا آنها این کار را از طریق اینترنت انجام دادند یا یکجورهایی مستقیماً به مودمهای داخلی کامپیوتر وصل شدند. به هر روی، پلیگ تا حدی به منبع این حملات اشاره میکند. در این برهه زمانی، عبارت عجیب «جیپیآی چندگانه و ویروسهای افاسآی» شنیده میشود.

GPI مخفف General Purpose Infectors است: نامی بلندبالا و از تاریخ گذشته برای ویروسهایی که میشود در هر فایل قابلاجرایی جاگذاریشان کرد. FSIها یا همان File Specific Infectorها هم ویروسهایی هستند که هدفشان فایلهایی با فرمتی خاص است. به بیانی دیگر این عبارت در اصل یعنی این تیم با ویروسهای متعددی سر و کار داشته است.

تماسهای بینالمللی

در کل فیلم، هکری که نامش فانتوم فریک است به طور رایگان از باجههای تلفن زنگ میزند. این تکنیک –که از چشمانداز 2020 بی منطقترین به نظر میرسد- در واقع از همه معتبرتر است. در آن روزها، رخنه در سیستمهای تلفنی بخشی از فرهنگ هکرها بود و از این رو هم اسم او را فانتوم فریک گذاشته بودند. او برای برقراری تماسهای رایگان از دستگاهی استفاده میکند که کارش تولید صدای سکه است؛ بدینترتیب صدای سکه انداختن شبیهسازی میشد (ترفندی که نامش را ردباکسینگ گذاشته بودند).

در عمل واقعاً جواب میداد و دستورالعملها هم به طور گستردهای بین جوامع هکرها دست به دست میشد (حتی تا عصر پیشااینترنتی). باجهها هم که فکر میکردند سکه انداخته شده است به سیستم سیگنال میدادند که باید چند دقیقه به فریک (برای حرف زدن) داده شود. ردباکسینگ تا سال 1995 در آستانهی منسوخ شدن بود.

شرکتهای تلفنی –آگاه از این آسیبپذیری- مشغول پیادهسازی فناوریهای پیشگیرانه همچون فیلترهای فرکانس، تکثیر از روی کانالهای دیجیتالی و روشهایی برای اعتبارسنجی فیزیکی شماره سکههای انداختهشده شدند. اما ردباکسینگ همچنان تا زمان اکران این فیلم استفاده میشد.

تجهیزات

نکته جالب دیگر تجهیزاتی است که هکرها از آن استفاده میکردند. در فیلم میبینیم که کیت –که از خانواده پولداری است- روی لپتاپ P6 کار میکند. به قول خودش «سه برابر Pentium سرعت عمل دارد». در آن روزها Pentium Pro قدرتمندترین تراشه جهان بود و درست در همان سال ساخت فیلم یعنی 1995 عرضه شده بود. و مودم کیت 28,800 kbps سرعت داشت (که آن زمان بهترین سرعت بود).

با این حال، بررسی دقیقتر نشان میدهد موقع کانکت شدن از طریق باجههای تلفن عمومی قهرمانان از چیزی استفاده میکنند که به نظر شبیه به «ترویجگر صوتی[2]» است؛ چیزی که کارش تبدیل سیگنالهای آکوستیک به سیگنالهای دیجیتالی است. این در واقع وسیلهی به شدت غیرقابلاعتمادی است که فقط 1,200 kbps را پشتیبانی میکند و تا سال 1995 دیگر مسنوخ شده بود. اما در فیلم همچنان جذاب و مهیج جلوهاش میدادند.

فانتزی محض

بخشهای دیگر فیلم هم قوهی تخیل را شرمنده خود کرده است: میتوان بعنوان مثال به آن بخش اشاره کرد که هکرها عامل دولتی را دنبال میکنند. در همین حین آنها:

• کارت بانکیاش را مسدود میکنند

• با پروندهی او تخلفات جعی رانندگی اضافه میکنند

• در پایگاه اطلاعاتی Secret Service او را مُرده اعلام میکنند

مشخص نیست که چطور توانستند همه این کارها انجام دهند اما باری دیگر میگوییم که این بیشتر بیکفایتی بانک، پلیس و سرویس مخفی را نشان میدهد تا نبوغ هکرها را! تنها ترفند متقاعدکننده این بود که هکرها آگهی مستهجنی را روی سایت زوجیابی پست میکنند. اما این نیازی به مهارت هک ندارد؛ فقط کمی شوخطبعی میخواهد. و آخر فیلم بدون آن ضدقهرمان که با هک چراغ راهنماهای شهر همهمه به راه میاندارد معنا نمیدهد. چقدر کلاسیک!

نکته

حتی هکرهای حرفهای هم دیگر ابربشر نیستند: آنها فقط از اشتباهات و حماقت دیگران سوءاستفاده میکنند. پلتفرم آموزشی Kaspersky Automated Security Awareness ما در این امر به شما کمک میکند و سایر سوءتفاهمها را به شما یادآور خواهد شد. این پلتفرم به کارمندان آموزش میدهد چطور باید جلوی این اشتباهات را گرفت.

[1] Hackers

[2] acoustic coupler

منبع: کسپرسکی آنلاین

تنظیم: روابط عمومی شرکت ایدکو (توزیع کننده محصولات کسپرسکی در ایران)